等级保护测评中的访问控制机制设计

发布时间:2024-09-19

在数字化时代,网络安全已成为国家安全的重要组成部分。为了应对日益严峻的网络安全形势,我国于2016年正式实施了《网络安全法》,明确提出要建立网络等级保护制度。作为该制度的关键环节,等级保护测评旨在确保网络信息系统达到国家规定的安全防护要求,提升整体网络安全水平。

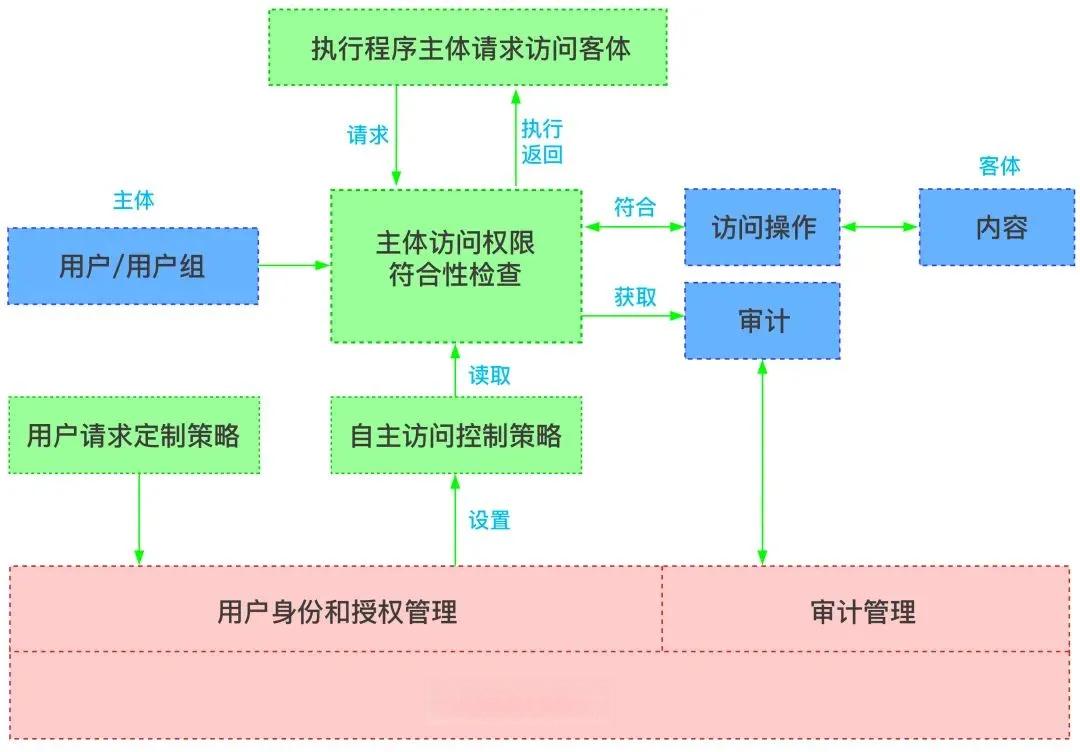

在等级保护测评中,访问控制机制设计是评估信息系统安全防护能力的核心内容之一。访问控制是指对主体访问客体的权限或能力的限制,以及限制进入物理区域和限制使用计算机系统和计算机存储数据的过程。有效的访问控制机制能够确保只有经过授权的用户才能访问相应级别的信息资源,从而有效防止未授权访问和恶意攻击。

访问控制机制主要包括三种类型:自主访问控制(DAC)、强制访问控制(MAC)和基于角色的访问控制(RBAC)。自主访问控制允许资源所有者(创建者)规定其资源的访问权限,用户或用户进程可以有选择地与他人共享资源。强制访问控制则通过策略将访问控制规则“强加”给访问主体,系统强制主体服从访问控制策略。基于角色的访问控制则根据用户在组织中的角色分配访问权限,确保访问控制与业务需求相匹配。

在等保测评中,特别强调基于安全标记的访问控制机制。这种机制以安全标记为基础,访问许可是根据访问主体和被访问数据资源的安全标记进行判定。具体来说,需要对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。例如,对于数据资源,可以根据业务范围和信息安全保护等级设置安全标记;对于访问用户,也可以根据其业务范围和信息安全保护等级设置相应的安全标记。

实施基于安全标记的访问控制机制,需要遵循以下步骤:首先,对数据资源进行分类、分级,并将结果作为数据安全标记。其次,根据业务应用系统的用户职责及工作流,为用户打上安全标记,并将用户标识与对应的用户安全标记数据存储在用户标签表中。最后,系统通过比较主体和客体的安全标记来判断一个主体是否能够访问其要操作的客体。

等保测评对访问控制机制设计提出了具体要求,包括:实施最小权限原则,确保用户仅能访问执行其职责所需的最小权限资源;利用访问控制列表(ACL)对网络设备、服务器等资源进行访问权限的精细控制;基于用户在组织中的角色分配访问权限;根据用户行为、时间、地点等动态因素调整访问权限,增强访问控制的灵活性和安全性。

通过实施严格的访问控制策略,企业能够有效防止未授权访问和恶意攻击,保护信息资产的安全。同时,这也有助于提高网络安全防护能力,保障国家安全、企业和公民个人信息安全,维护社会稳定。在数字化转型的浪潮中,企业应将访问控制视为提升信息安全能力的重要工具,不断优化访问管理机制,确保业务的持续稳定发展。